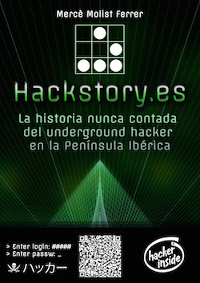

Hackstory.es El fin de la vieja escena

From Hack Story

Una noche oscura, que duraría casi una década, se cernía a principios del siglo XXI sobre el torrente de vitalidad que eran las escenas hacker. Llámalo hacerse mayor o el duro despertar en el Mundo Real, allí donde mandan las leyes de la naturaleza. Aquel viejo Sistema del que se reía el hacker que asaltaba sus redes, y el hacktivista que combatía sus ideas, seguía allí cuando se apagaba el ordenador, cínico e impertérrito.

Las trampas fueron el éxito y el dinero. En ellas cayeron los que iban más de listos, los que afirmaban tener la red en sus manos y no destruirla porque no les daba la gana. Los héroes de la entonces ya pomposa y muy egocéntrica escena hacker. No es extraño que quienes tenían el Poder en el Mundo Virtual viesen como un reto conseguirlo en el Mundo Real. El fallo fue no preveer que ambos poderes son distintos, distintas sus reglas y sus contextos. Y tirarse de cabeza.

La seguridad informática se convirtió en negocio prácticamente de la noche a la mañana. Era el sueño siempre soñado, la vieja reivindicación, la razón, decían los hackers, por la que buscaban agujeros y los publicitaban: para que las empresas y otros organismos fuesen conscientes de la inseguridad de sus redes. Por fin, sus víctimas les hacían caso, invertían en seguridad y, ¡oh qué sueño maravilloso!, les pagaban por hacer lo que en los últimos años habían hecho a cambio de nada. Bueno, sí: de reconocimiento y aprendizaje.

Y no cobraban poco, no. Los precios de tonterías como pasar un escáner por una red se dispararon y con ellos los sueldos de aquellos chavales. Algunos crearon sus propias empresas de seguridad informática, pero el dinero estaba en las consultoras, que surgieron como setas. La primera, s21sec, contrató a buena parte de !Hispahack. O, según como se mire, finiquitó a !Hispahack. Los chavales, maravillados por aquel circo de dinero y reconocimiento (si te cogía una consultora significaba que eras bueno), firmaron contratos de confidencialidad que les prohibían lo que había sido la sangre y la esencia de la comunidad: compartir información sobre sus investigaciones.

El HACK hispano se murió en el momento que las empresas empezaron a capitalizar las ideas de los miembros de esta cultura... hasta ese momento todo era más sano... en el momento que empezaron a meter sus zarpas empresas para ganar dinero muchos de nosotros nos encerramos en una cúpula de cristal para que otros compañeros de profesión, que en otro tiempo fueron amigos de batallitas, no se enteraran de lo que estábamos trabajando y ganando dinero, porque pasaron de ser "Amigos" a "Competidores".[1]

Prácticamente no quedó hacker que tuviese tiempo para dedicar a sus amigos, ni conocimiento que transmitir fuera de los muros de su empresa. Los grupos morían por inactividad. La escena se fue al garete en cuatro días. O no exactamente: se transformó. De la comunidad hacker se pasó a la comunidad de seguridad informática. Y lo que antes eran rivalidades entre grupos se convirtieron en rivalidades entre consultoras, pues cada cual sentía los colores de la suya. Además, en muchas se contrataba a amigos de amigos, de forma que en una consultora acababan trabajando los del mismo grupo.

Ripe, en el penúltimo número de su 7a69ezine, a finales de 2002, firmaba con mano temblorosa la defunción de la "scene":

¿Panorama del under actual? Pues qué decir, de momento sigue bastante parado, al menos de cara al público. SET parece que se ha estabilizado (...). NetSearch sigue siendo una incógnita total, tras anunciar su retirada y su vuelta en alguna ocasión (...). En cuanto a Hispahack basta con decir que la web sigue prácticamente igual que cuando la inauguraron, con la diferencia de la actividad en los foros (que ha disminuido).[2]

La UnderCon, luz y guía de la vieja escena hacker, dejaría de celebrarse en 2004.

Hubo que pasar un tiempo hasta que esta situación cambiase y lo hizo cuando, después del estallido de la burbuja de las punto com, la onda expansiva llegó al negocio de la seguridad informática. Bajaron -o se racionalizaron- los sueldos y la vida haciendo pentesting se convirtió en -¡Oh Dios Mío!- rutina. Surgieron, como antaño en los grupos, los malos rollos y peleas de gallos entre los hackers de las consultoras. Ya no había colores que pudiesen maquillar aquel baño de realidad, de administrivia, de marketroides, de escribir tediosos informes, de decisiones empresariales ilógicas, del todo por la pasta. De aquello que, cuando eran salvajes, querían cambiar.

La escena hacker no fue la única en hundirse, sólo la más rápida. La comunidad del software libre sucumbió también, poco a poco. Los Grupos de Usuarios fueron siendo abandonados[3] porque se convirtieron en innecesarios. Habían servido para el primer embate, para popularizar el movimiento, pero la llegada de distribuciones como Ubuntu, que facilitaron muchísimo la vida a los novatos, hicieron inútil tal despliegue de ayuda.[4]

Por otra parte, el software libre no fue inmune al color del dinero. Al mismo tiempo que la administración pública se abría a proyectos libres, como la Junta de Extremadura con GNULinEX o Andalucía con GuadaLinex, cada vez más empresas entraban en el negocio. A partir de 1998 empezaron a desarrollar o apoyar productos libres IBM, Oracle, Informix, SyBase, Corel, Silicon Graphics, Apple, Sun, Dell o Compaq[5]. En agosto de 1999, Red Hat salía a bolsa.[6]

Eran noticias vistas con orgullo y alegría por la comunidad libre, que las consideraba la prueba de que se avanzaba hacia la vieja broma de la comunidad linuxera: "El plan para la dominación del mundo". Pero la euforia se apagó cuando se constató que algunas empresas compraban proyectos de software libre para dejarlos morir, como forma de aniquilar la competencia.

Este fue el caso, el más sangrante, de la compra de la empresa Sun por parte de Oracle, en 2009. Sun albergaba multitud de proyectos libres que no interesaban a Oracle[7], orientada a hacer dinero y punto. Así, MySQL, muy interesante para el negocio de bases de datos de Oracle, siguió con vida, mientras el sistema operativo OpenSolaris y la suite de ofimática OpenOffice eran dejados de lado.

Aún así, si se abandona el soft libre es porque la comunidad no ayuda. En algunos casos no se permite la colaboración de la comunidad, en otros puede que la empresa aportara una parte muy grande. Por ejemplo en proyectos como Linux las empresas aportan la mayor parte del código.[8]

Hackmeetings y hacklabs también vivieron su decadencia, que culminaba en 2009 con la muerte, largamente anunciada, del Hacklab de Barcelona. El hacktivismo había asumido la reivindicación de lo que fue continuación natural del movimiento del software libre: la cultura libre y las licencias copyleft para los contenidos. El fenómeno explosionó en la primera década del siglo XXI, en el ámbito de la música, y siguió con menos empuje en la literatura pero triunfó en los blogs, el 99% bajo licencias Creative Commons.

Nuevos conceptos, inventos y personajes nacieron en la década que empezó con el temido efecto 2000; mientras la escena hacker, hasta el moño de trabajo, iniciaba su letargo. Los blogs fueron el hit de la década, pero hubo más: spam y más spam[9][10][11], la muerte de los grupos de noticias[12], el jaque mate a la SGAE[13], la escena P2P[14], 4chan[15], VirusTotal[16], networking, honeypots, estafas, cibercrimen, monitorización versus privacidad en las redes sociales[17], troyanos, wifi[18], escuelas de hackers[19], DVDJon[20], botnets[21], venta de fallos de seguridad[22][23], concursos internacionales de hacking[24] y, símbolo de la decadencia que vivía la comunidad a nivel planetario, la mala vida del phreaker más famoso, el Capitán Crunch[25].

Contents |

Boinas negras: Cuartango

No será hasta 2010 que el hacking se convierta en delito según el Código Penal del estado español. En reformas anteriores se ha ido preparando el terreno, como ilegalizar las herramientas de hacking, el conectarse a redes inalámbricas ajenas, usar tarjetas pirata de televisión digital o facilitar a terceros la forma de conseguir acceso no autorizado a un servicio, léase por ejemplo publicitar números 900.[26].

El hacking ya no es un juego impune y, para quien no quiera correr riesgos, proliferan los concursos de hacking[27] como forma de seguir ganando reputación y templar la adrenalida, pero en entornos seguros.

El primer concurso de este tipo en España se presentó en 2002, con el sugerente nombre de Boinas negras y organizado por el Instituto para la Seguridad en Internet. Los fundadores del Instituto eran viejos conocidos de la comunidad hacker: Juan Carlos García Cuartango, conocido internacionalmente por haber descubierto importantes agujeros de seguridad en productos Microsoft[28][29], y Gonzalo Álvarez Marañón, que desde 1997 editaba el boletín de seguridad informática Criptonomicón.

El concurso Boinas negras fue muy bien recibido, con más de 4.000 inscritos en su primera edición[30], que ganó Alberto Moro, un santanderino de 26 años[31], más conocido como Mandingo. El segundo y último año, el ganador fue Pere Planiol, de 26 años[32][33]. Los premios del concurso eran tan originales como quesos, boinas, camisetas y un jamón.

Sombreros blancos: J.J.F. Hackers Team

El nombre boinas negras era un hack lingüístico: por una parte remitía de forma cómica y castiza al país donde se celebraba el concurso, por otro le daba un toque militar, de "boinas verdes", y por último era un guiño socarrón hacia la palabra de moda del momento: Hacker de sombrero blanco, también llamado hacker ético, contrapuesto al criminal informático o hacker de sombrero negro.

Ambos conceptos se los sacó de la manga la industria de la seguridad informática, deseosa de usar la palabra "hacker" en su publicidad pero temerosa de que, en vez de sugerir que un genial experto velaría por la seguridad de sus clientes, sugiriese la imagen de un criminal. El hacker blanco estaría pues al mismo nivel que coca-cola sin cafeína o cerveza sin alcohol, y significaría: "Nuestros trabajadores son tan buenos técnicamente que pueden considerarse hackers, pero regidos por una ética que nunca pondrá a nuestros clientes en peligro, lo que nos legitima para cobrarle esas facturas tan altas".

El hacker blanco es un experto en seguridad especialista en tests de penetración y otras metodologías para asegurar la seguridad de los sistemas de información de una organización. El término hacker ético lo acuñó IBM para sugerir un ámbito más amplio que sólo los tests de penetración.[34]

El grupo estadounidense L0pht fue el primero en llevar la bandera del hacker blanco, que la comunidad se tomó a broma. Pero L0pht no eran hackers de broma sino bastante buenos, autores del crackeador de contraseñas L0phtCrack. El grupo nació en 1992 y poco después creó la empresa L0pht Heavy Industries. En 1998 y ante el Congreso de Estados Unidos, que les invitó, aseguraron que era posible tumbar Internet en 30 minutos, lo que les hizo salir en todos los telediarios.

Desde España, los integrantes de J.J.F. / Hackers Team seguían con admiración los pasos de L0pht. En el sexto número de su ezine explicaban que habían asistido a una conferencia del grupo:

Como anécdota decir que los de L0pth iban con sus camisetas oficiales y nosotros, ibamos con las nuestras también pero además con la gorras también, provocando que cuando entramos en la sala todo la gente se quedó boquiabiertos y los de L0pth se comenzaron al reir cuando vieron otro grupo Hacker entrar en la sala.[35]

JJF Hackers Team nació en 1996, de la mano de Conde Vampiro y Mac Crack Bishop. En 1998 entraron Mr Elektro, Silent Motion, Jumpknown, Tasslehoff y Dr Binix, cuyas edades oscilaban entre los 22 y 24 años. El último en unirse a ellos fue Zhodiac.

Durante tres años el grupo[36] desplegó una gran actividad, publicando programas y artículos sobre seguridad en multitud de sitios, incluída la reputada lista Bugtraq[37]. Pero la hazaña que más trascendió fue organizar la primera edición de la convención de seguridad informática No cON Name en Mallorca, de donde eran buena parte de sus integrantes. Por esta razón y también porque fueron los primeros en llamarse hackers blancos, JJF Hackers Team ha sido uno de los grupos más mediáticos de la escena.

¿Quien no conoce a - J.J.F. / Hackers Team -?[38]

El diario "El País" entrevistó a Conde Vampiro en 1999, quien explicaba qué era un hacker blanco:

Son los chicos buenos, no tienen como meta penetrar sistemas ajenos, es la evolución de todo "hacker" que realmente quiera hacer algo útil con su experiencia. Hemos pensado que ir de piratas, como la mayoría, no conduce a nada y, además, debemos devolver el buen nombre que la palabra "hacker" representaba antes. Si alguien se ríe, pues cada uno a lo suyo, el tiempo dará la razón[39]

Y es que buena parte del "underground" se había tomado a risa lo del hacking blanco, como comentaba Hendrix, de SET, en otra entrevista con Conde Vampiro:

-En el mundillo under ha habido un poco de cachondeo con el tema del "hackers blancos".

-Esto lo unico que demuestra es desconocimiento.[40]

Cabría añadir que muchos de los que se reían se apuntaron después a la moda, queriendo o sin querer, ya que la empresa a la que fueron a trabajar usaba estos términos.

Materia gris: pr0j3ct m4yh3m

¿Y si no eras un hacker blanco ni negro, qué hacías? Pues eras un hacker gris y todo resuelto. ¡O amarillo![41]. También hubo quien se rió de tanto color: en 2002, el canal #phrack de la red EfNet creó el Pr0j3ct M4yh3m, con la intención de provocar el holocausto whitehat. El grupo español Digital Security Research (!dSR) se unió a ellos:

Este proyecto tiene por misión ridiculizar a los whitehats, todos los que quieran ganar dinero con la industria de la seguridad y todo aquella que la rodea mediante la penetración de sus sistemas, ya sea a grandes compañías del sector, de personalidades con cierto nombre internacional o de grupos de hacking como en este caso.[42]

La mayor hazaña de !dSR[43] fue hackear los sistemas del respetado grupo alemán Chaos Computer Club (CCC) en 2004. Para ello usaron un fallo hasta entonces desconocido (0day) y consiguieron llegar hasta los datos privados de los participantes del Chaos Computer Congress de 2003, que hicieron públicos. La anécdota la proporcionó un miembro de CCC que descubrió el fallo que habían usado y se lo atribuyó. Entonces salió RomanSoft a explicar que lo había descubierto él y publicado en un reducido grupo.[44]

NoConName

Conde Vampiro y Zhodiac, de JJF Hackers Team, organizaron la primera edición del congreso de seguridad informática No cON Name (congreso sin nombre) o NcN[45], en 1999 en Palma de Mallorca.[46]

La con se celebraría anualmente en Palma hasta 2006 y después en Barcelona. Actualmente (2013) el equipo responsable son: José Nicolás Castellano, Daniel Moll Cabrera, Àlex Quintieri, Àlex J. Clares, Pedro Valentino Sitaras, Daniel Agudo Garcia y Héctor Pantoja

La profesionalización de los hackers

La No cON Name es un claro símbolo del cambio que vivía la comunidad hacker: aquellos hobbistas, muchos estudiantes, que se habían especializado en seguridad informática como si fuese un juego, con el nuevo siglo entran en el mundo laboral y trabajan en lo que había sido su afición, que se ha convertido en negocio.

Empieza entonces la decadencia del "underground", de las ezines. La que había sido con de referencia, la UnderCon, cae mientras la No cON Name emprende el vuelo. A pesar de haber nacido ambas de la escena hacker, las separa un abismo: la NcN muestra sin tapujos su orientación hacia la empresa y el nuevo concepto del hacker blanco, que ha dividido a la comunidad en buenos y malos aunque no ha inventado nada, pues antaño se dividió en élite y lamers, o hacker y cracker.

Por primera vez en un con, hay que pagar entrada (2.000 pesetas) y una consultora de seguridad informática de reciente creación, Com & Media, después S21sec, patrocina el evento. Esta consultora será la primera en España que usará el reclamo de los hackers blancos. Su fundador, el carismático Miguel Fernández, se atribuirá después ante los medios la idea de hacer el congreso, una trampa para cazar hackers:

El camino que siguió éste empresario vasco para contratar a su equipo no fue fácil. (...) Miguel a sus 50 años decidió convertirse en hacker, se bautizó cómo Mikel y se lanzó a la red. Bajo ese nick fue entrando en contacto con algunos de los grupos de hacking españoles y empezó a conversar con ellos a través de chats. Realizados los primeros contactos y a través de la empresa Com&Media y la colaboración del grupo JJF Hackers Team, montó un encuentro de hackers, el primero de estas características en España.

"La hicimos para ver exactamente que es lo que había en el mercado. Vino gente de toda España, gente que se conocía por sus nicks pero que jamás se habían visto personalmente. Estuvo bien pero sinceramente no había un gran nivel, los mejores, los realmente buenos no vinieron a una reunión que implicaba estar a cara descubierta. Era una cita demasiado abierta para que viniera la élite".[47]

Nico Castellano aclara por qué se trabajó con empresas y en clave blanca para tirar adelante la NcN:

Lo bonito hubiese sido que nos cedieran unas instalaciones para 500 personas, y alguien nos regalara dinero para pagar los gastos, pero tuvimos que buscar un motivo y un apoyo para poder realizarlo. Tampoco fue un evento donde se contaba lo fácil que sería aplicar conocimientos de informática para hacer alguna pillería, sino que la temática de las ponencias era de investigación.[48]

La primera con

El congreso de 1999 se hizo del 23 al 25 de julio en un hotel de Palma de Mallorca[49][50]. Asistieron unas 50 personas, representantes de la escena hacker del momento: grupos como Undersec, HackUMA, !Hispahack, SET y los mallorquines OiOiO's Band, que co-organizaban la con.

También asistieron emprendedores que estaban creando las primeras consultoras especializadas en seguridad informática, como Alfonso Lázaro Téllez , de IP6 Seguridad[51], y Mikel Fernández, fundador de Com & Media. El abogado Carlos Sánchez Almeida[52] y el profesor de la universidad de Deusto Jorge Garcés dieron sendas charlas. Incluso andó por allí un equipo de periodistas del programa Documentos TV de Radio Televisión Española, que realizaba un reportaje sobre la comunidad hacker.[53]

Al final, Com & Media contrató a algunos asistentes[54], que serían la semilla del equipo de hackers éticos de la empresa. Entre ellos estaba Zhodiac:

Los técnicos iniciales fuimos: Alfonso Lázaro (no afiliado a ningún grupo pero presente en la NcN), LLuís Mora (jfs) y Netsavage de !Hispahack, dos locales de la Universidad de San Sebastián y yo. Luego (en algunos casos anyos o meses mas tarde) se fichó a más gente de !H como DrLethan, Slayer, Necronoid y más tarde gente de otros grupos como CPNE, Vieja Guardia (Darkcode)... rwxrwxrwx (conocido como 7) y bastante más tarde gente como Griyo.[55]

La nota negativa fueron las tiranteces entre los organizadores, que llevaron a la disolución del grupo el mismo día que acabó la No cON Name, lo que hizo pensar que el congreso había muerto, pero no: reapareció en 2001 como una reunión privada impulsada por Conde Vampiro y Nico Castellano:

Yo nunca formé parte de JJF, aunque conocía a casi todos. Conde Vampiro venía a la isla en vacaciones y quedábamos de vez en cuando. Llegamos a apodarnos el "p0mada hax0r team". Hablando con Conde salió la posibilidad de hacer otra CON pero dijo que debía ser algo privado y que debíamos moverla con cautela.[56]

El año anterior la Guardia Civil había detenido a medio "underground" en la Operación Millenium y todos tenían aún el miedo en el cuerpo, razón por la que esta edición no fue pública.[57]

NcN 2k2: Ahora en serio

El buen sabor de boca del encuentro privado animó al grupo a seguir adelante y buscar nuevos patrocinadores pero, como explica Nico Castellano, "¿qué empresario en España iba a poner dinero en una reunión que organizaban 7 chavales de 20 años?"[58].

Conde Vampiro, DS, MKiller, NAISMITH, MeTalSluG, WaRMaKeR y Yeyuno (Nico Castellano) empezaron a buscar, pero su edad se convirtió en un problema para encontrar no sólo financiación sino incluso un sitio donde celebrar el congreso:

Nico contactó con algún Banco donde nos iban a prestar las instalaciones del Pueblo Español y al presentarse en la cita y encontrarse con un chaval de 18 años trajeado, no le hicieron demasiado caso y de préstamo pasó a ser alquiler a 1 millón de pesetas. Era primeros de mayo del 2002, a mes y medio del evento, y no teniamos lugar donde realizarlo, estabamos bastante desanimados, y el GRAN HUGO agarró a Nico y le dijo que aunque vinieran 3 personas y hubiera que hacerlo en el salón de casa, que la NcN se haría sí o sí.[61]

Nico pidió entonces ayuda a la asociación Balearikus Party, que organizaba una exitosa LAN-party en Mallorca. Su intercesión fue vital: Modesto Agudo y Gabriel Ginard consiguieron, en sólo un mes, un patrocinio de 1.200 euros de la Fundació Ibit y que el Govern Balear cediese la sala de actos del parque tecnológico ParcBit a la con.

En su primera época, de 2002 a 2006, dieron conferencias en la No coN Name destacados nombres de la comunidad que ahora se llamada de seguridad informática. Otro cambio respecto a la UnderCon era que los ponentes ya no se presentaban con un nick y el nombre de su grupo de hackers, sino con su nombre completo y la empresa para la que trabajaban: s21sec, SIA, Auditoría Informática Balear, @Stake, InetSecur, ImmunitySec, Internet Security Auditors. Esta última ha sido la más fiel al congreso, que esponsoriza desde 2004.

Destacan entre las decenas de ponentes de la NcN Gema Gómez, Albert Puigsech, Javier Olascoaga, Vins Vilaplana, Daniel Cabezas, Nicolás Waisman, Andrés y Miguel Tarascó, Ramón Pinuaga, Alejandro Ramos, David Barroso, Christian Martorella, Ero Carrera, Raoul Chiesa y César Cerrudo.

En 2007 cambió el gobierno de las Illes y la con se quedó sin subvención[62]. Reapareció en 2010, en Barcelona.

Ganadores del concurso de Internet Security Auditors en NcN 2006: Pedro Andújar, Andrés Tarascó Acuña y Javi 'Ds' Olascoaga. Entrega el premio Daniel Fernández Bleda |

El lado oscuro

Y así fue como buena parte de la comunidad se pasó al bando de los blancos, aparcó sus nicks y empezó a trabajar con la antes temida policía. Pero el lado oscuro es fértil y no sólo no notó el vacío sino que se llenó aún más. Esta vez no con chavales que rompían límites para aprender pero tenían una ética, sino con chavales dispuestos a llenarse rápidamente los bolsillos con el cibercrimen. Y así fue como ambos bandos vivieron un espectacular crecimiento de sus respectivos negocios: el de la seguridad informática y el de las mafias de la red.

España llegó a ser en 2007 uno de los países con más ordenadores infectados del mundo[63], pero era sólo una víctima, el grueso de los malos estaba en los antiguos países del este europeo, Brasil y América Latina.

Hubo quien se quedó en el lado oscuro no por interés crematístico sino por neurosis diversas, como el afán de reconocimiento o la pura destrucción. Sus armas serán las mismas del cibercrimen, por ejemplo las botnets de miles de ordenadores que bombardean redes, per sus objetivos no. Es una nueva generación de hackers, los script kiddies, para quienes es más importante que se vean sus acciones que la calidad del hack que hay detrás.

Por eso a los script-kiddies les gustan los defaces, que son pura imagen. Mejor los massdefacements: modificar de una sola tacada cientos o miles de páginas web. Esto se consigue entrando en proveedores de alojamiento que tengan muchos clientes, de forma que el asalto cunde mucho más, pues por el trabajo de entrar en un sitio se consigue la visibilidad de modificar cientos o miles de webs.

Los kiddies pusieron también de moda los ataques distribuidos de denegación de servicio (DDoS), que consistían en bombardear un sitio desde miles o decenas de miles de ordenadores, de forma que fuese muy difícil defenderse contra todos a la vez. El primer DDoS que impactó al mundo dejó KO a los grandes de Internet en el 2000: Yahoo!, ZDNet, CNN, E-Bay, E*Trade y Amazon. A este lo siguieron DDoS por todo tipo de motivos, desde chantajear a empresas hasta vengarse de alguien que ha insultado al kiddie en un foro.

España no es ajena al nuevo panorama y la violencia también se adueña de lo que había sido la escena hacker. ¿Por qué esperar años aprendiendo y hackeando hasta ganarse el respeto de la comunidad (¿qué comunidad, por cierto?), si haciendo el gamberro sales en la tele?. Eso debió pensar Jocanor quien en 2004, con su grupo Unixcrew, se dedicaba a asaltar los sistemas de medios de comunicación, como la COPE, Telemadrid, Popular Televisión. Quizás pensando que así se haría famoso más rápido.

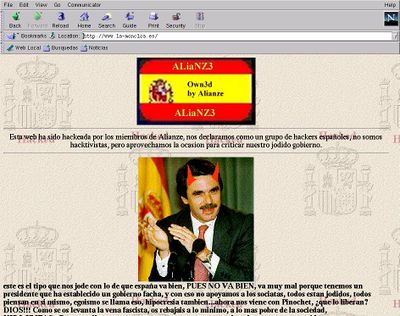

Otro grupo que destacó fue Alianz3, cuyo líder se dice que era hijo del director de un importante periódico español[64]. La gran hazaña de Alianz3 fue el deface de la web de La Moncloa, en 1999, para poner una foto del entonces presidente del gobierno español, José María Aznar, con cuernos y colmillos.[65]

Los últimos del "underground"... y la nueva escena

Ante este panorama, los veteranos que querían seguir en el lado oscuro (aunque de día trabajasen en consultoras) eran cada vez menos. Un repaso de los grupos que asisten a las dos últimas ediciones de la UnderCon da una idea de quién quedaba en el "underground": Fuego Fatuo, IaM y Dark Raver de The Old School, GriYo de 29A, Pope de Undersec, The Den of the Demons, Pancake de CatHack y Warezzman de CPNE.

Otra dato que certifica el parón de la escena es que los pocos grupos que se crean a partir del 2000 no tienen sangre nueva: sus miembros son refugiados, damnificados de la decadencia de otros grupos, que a veces siguen éxodos saltando de un sitio a otro, como el que llevó a parte de La Vieja Guardia a formar Total Coredump y, de aquí, Kernelpanik. O The Old School, que recogía a supervivientes de los naufragios de !Hispahack y CPNE.

Como explicaba en 2007 uno de los últimos hackers auténticos, el inglés Adam Laurie, lo que quedaba de la comunidad en Europa y Estados Unidos no tuvo otro remedio que esconderse.

El hecho de que la investigación legítima sea accesible a los chicos malos, sumado a las nuevas leyes, ha provocado que la comunidad se haga más "underground". Esto nos hace más difícil operar y existir como comunidad, porque la gente tiene miedo de exponerse demasiado y ser detenidos porque publicaron algo, o que esto sea utilizado por alguien con fines criminales.[66]

Pero esta travesía en el desierto tiene un feliz final y es la resurrección de la comunidad y una nueva escena hacker, impulsada por las jóvenes promesas que ya se intuían al final del ciclo anterior, más algunos veteranos aún con ganas de "jugar". No son muchos pero sus nombres y apodos están tras las diferentes iniciativas que llevarán al resurgimiento. Uno de los primeros signos de vida de esta nueva escena son los hackers españoles que, a falta de ezines en su idioma, ya todas muertas, publican en la veterana revista electrónica Phrack[67]: Zhodiac en 2001[68], Pluf y Ripe en 2005[69], Ilo también en 2005[70], Dreg y Shearer en 2008[71], Pancake en 2009[72] y Blackngel en 2009[73] y 2010[74]

En 2007 y relacionado estrechamente con el colectivo 48bits, formado por algunos de los ya citados más nombres emergentes como Rubén Santamarta (madalenas), Mario Ballano (Nullsub) y otros, aparece ¡por fin! un nuevo grupo de hackers en el estado español. Se llaman Pandas with Gambas y se dedican a participar en concursos de hacking, como el reputado "Capture The Flag" de la convención norteamericana DefCon. Entre sus integrantes hay gente más que destacada, como Sha0 y Pancake, pero se niegan a revelar sus identidades a la prensa[75]. En 2009 el grupo cambia de nombre, se llamará Int3pids. Shao y Pancake lo dejan, mientras siguen RomanSoft, Whats, Dreyer...

En 2008, 48bits pone en marcha una nueva con dirigida al "underground": la LaCon[76][77][78]. Como antes la UnderCon, la Lacon se concibe como una reunión de amigos, la admisión está reservada a gente con altos conocimentos y se accede por invitación. La empresa de seguridad informática Hispasec la patrocina en sus dos primeras ediciones, cuando se celebra en Málaga y reúne a un par de decenas de personas. Posteriormente se decide hacerla cada año en un sitio diferente y organizada por gente diferente.

Son las semillas que necesitaba la escena para resurgir. Un año después, cuatro veteranos hackers, Román Medina-Heigl (RomanSoft), Román Ramírez (Patowc), Javier Olascoaga y Raúl Jover deciden poner en marcha un congreso anual de seguridad informática abierto al público en general. Se hará en Madrid, se llamará Rooted CON y verá la luz en 2010.[79]

La Rooted tendrá la suficiente sabiduría para no quedarse en un congreso de empresas y corbatas y hacer guiños a todo lo que queda en pie, desde los CERTs o la Guardia Civil hasta los "hardware hackers" y expertos en ingeniería social. La RootedCon habla en el lenguaje de la comunidad y por eso Rampa y Savage cuentan batallitas en la primera edición, mientras nuevas glorias como Chema Alonso, Sebastián Guerrero, Nighterman, Reversemode escuchan con atención.

El "under" llena las butacas o se sienta en el suelo con el móvil en la mano. Reviven los hackers, los viejos con sus viejos nicks o con uno nuevo o con nombres reales que nada quieren que se sepa del pasado, y los nuevos que han crecido en esta década de crisis, de aislamiento.

Una lista de correo[80] es la guinda perfecta para crear -o recrear- de nuevo la comunidad, con sus héroes y antihéroes y, como no, una revista lo contará: Security By Default. Porque las redes están hechas de material inerte, pero quienes viven en ellas son humanos, inexorablemente obligados a seguir ciclos de esplendor y muerte. Y esplendor de nuevo. Esta vez (2013) de la mano de la escena hacker de Madrid, como antaño fueron la escena murciana y la catalana y mucho tiempo atrás, la escena de Zaragoza.

Notas

- ↑ uCaLu, de Undersec, en conversación privada

- ↑ 7a69 14 (21/10/02)

- ↑ Grupos de usuarios. Linux-es

- ↑ El secreto de Ubuntu. Mercè Molist para "Ciberpaís" (16-03-09)

- ↑ La imparable historia del software y la cultura libres. Mercè Molist para "Ciberpaís" (11-02-08)

- ↑ La entrada en bolsa de Red Hat marca el asalto del software libre a la empresa. Mercè Molist para "Ciberpaís" (08-99)

- ↑ A Year After: The Open Source Projects. Castellers v2 (16-01-11)

- ↑ Xavier Barnada. Twitter (06-08-13)

- ↑ El correo basura crece exponencialmente, dos años después de su prohibición. Mercè Molist para "Ciberpaís" (01-07-04)

- ↑ España es el quinto emisor de correo basura del mundo. Mercè Molist para "Ciberpaís" (16-11-06)

- ↑ Los proveedores españoles de Internet se unen para combatir el correo electrónico fraudulento. Mercè Molist para "Ciberpaís" (23-03-07)

- ↑ Los grupos de noticias se mueren. Mercè Molist para "Ciberpaís" (17-06-09)

- ↑ La mujer que desafió a la SGAE. Mercè Molist para "@rroba" (03-09-07)

- ↑ Entrevista Jaj: Animersion Team. Mercè Molist para "@rroba" (22-09-08)

- ↑ 4chan, los bastardos de la red. Mercè Molist para "Ciberpaís" (03-09-09)

- ↑ El servicio español de seguridad más internacional nació en Málaga y se llama VirusTotal. Mercè Molist para "Ciberpaís" (06-11-08)

- ↑ ¿Redes sociales o monstruos comedatos?. Mercè Molist para "Ciberpaís" (08-10-08)

- ↑ La mayor red inalámbrica del mundo está en Catalunya. Mercè Molist para "Ciberpaís" (28-08-06)

- ↑ Escuela de hackers para adolescentes. Mercè Molist para "Ciberpaís" (25-03-03)

- ↑ La industria del DVD se da de bruces con Internet. Mercè Molist para "Ciberpaís" (03-02-00)

- ↑ José Nazario: "Con una botnet se pueden ganar miles de dólares al día". Mercè Molist para "Ciberpaís" (25-06-07)

- ↑ Rubén Santamarta: "Las mafias me han ofrecido cheques en blanco". Mercè Molist para "Ciberpaís" (23-01-08)

- ↑ Los descubridores de fallos informáticos cotizan al alza. Mercè Molist para "Ciberpaís" (12-02-10)

- ↑ Un grupo español logra el primer puesto en las semifinales del concurso de hacking más legendario. Mercè Molist para "Ciberpaís" (11-07-08)

- ↑ El ocaso del "phreaker" más famoso de la historia. Mercè Molist para "Ciberpaís" (25-01-07)

- ↑ El nuevo Código Penal crea incertidumbre en la red. Mercè Molist para "Ciberpaís" (21-09-04)

- ↑ Recopilatorio de soluciones a retos en español. Vicente Motos. Hack Players (01-10-10)

- ↑ Microsoft es noticia. Jesús Cea. "Linux Actual" (14/12/98)

- ↑ Los retoños de Cuartango. Boletín del Criptonomicón (19/11/98)

- ↑ La comunidad hacker busca a sus 'boinas negras'. Olalla Cernuda. "El Mundo" (14-05-02)

- ↑ Más de 4.000 inscritos en un original concurso de "hacking". Mercè Molist para "Ciberpaís" (09-05-02)

- ↑ Casi 3.000 participantes al asalto de una web de concurso. Mercè Molist para "Ciberpaís" (25-06-03)

- ↑ El regreso de los Boinas Negras

- ↑ White hat hacker. En.Wikipedia

- ↑ - J.J.F. / HACKERS TEAM - ESTUVO CON L0PHT EN MIT. Noticias underground. -J.J.F Hackers Team Journal 06 (1998)

- ↑ jjf.org. Web oficial de JJF Hackers Team

- ↑ Zhodiac. J.J.F. / Hackers Team warns for SSHD 2.x brute force password. Bugtraq (13/05/99)

- ↑ Charlando con J.J.F. / Hackers Team. 7a69ezine 08 (3-12-00)

- ↑ Hackers blancos a la española. Mercè Molist. "Ciberpaís" (1999) (no se conserva copia del artículo aparecido en el diario)

- ↑ En línea con... Conde Vampiro. Hendrix. SET 20 (18-08-99)

- ↑ Beyond black, white, and grey: the Yellow Hat Hacker. ratel. Full Disclosure mailing list (18-11-02)

- ↑ Hackeos memorables: Chaos Computer Club. Security By Default (16/06/09)

- ↑ Index of /stuff. Digital Security Research]

- ↑ Hackeos memorables: Chaos Computer Club. Security By Default (16/06/09)

- ↑ Web oficial No cON Name

- ↑ Current members. JJF Hackers Team Journal 08 (30-11-99)

- ↑ Hackers, los intrusos en la red (Que es un hacker). Laura Cortada. "Públic" (06-00)

- ↑ Nico Castellano, en conversación privada

- ↑ NcN-info. JJF Hackers Team

- ↑ El "under" hispano se hace fuerte en Mallorca. Mercè Molist (07/99)

- ↑ Triunfo de 4 "hackers éticos" españoles. Xombra (06-02-05)

- ↑ El Hacking ante el Derecho Penal: Una visión libertaria. Carlos Sánchez Almeida. Ponencia presentada en la NcN 1999 (23/07/99)

- ↑ Internet Zona Peligrosa. Documentos TV. La 2. Radio Televisión Española

- ↑ Hackers al rescate. Mercè Molist (31-05-00)

- ↑ Zhodiac, en conversación privada

- ↑ Nico Castellano, en conversación privada

- ↑ Naismith, en conversación privada

- ↑ Nico Castellano, en conversación privada

- ↑ En memoria del "comandante" Hugo Castellano. Chema Alonso. Un informático en el lado del mal (03-12)

- ↑ Mensaje de Hugo Castellano en RootedCON 2012. José Nicolas Castellano. Vimeo (04-03-12)

- ↑ Naismith, en conversación privada

- ↑ Entrevista a Nico Castellano de NoConName. Chema Alonso. Un informático en el lado del mal (25-08-11)

- ↑ Los ordenadores "zombi" invaden España. Mercè Molist para "Ciberpaís" (15-01-07)

- ↑ Televisión Española aborda el tema de los "hackers". Antonio Ropero. Una-al-día (14-01-00)

- ↑ Asalto a la Moncloa. Ildefonso Olmedo. "Diario del navegante". "El Mundo" (15-08-99)

- ↑ Adam Laurie: "La mejor forma de entender algo es romperlo". Mercè Molist para "@rroba" (19-07-07)

- ↑ Españoles por la Phrack. David Barroso. Lostinsecurity (30-03-13)

- ↑ HP-UX (PA-RISC 1.1) Overflows. Zhodiac. "Phrack" #58 (28-12-01)

- ↑ Advanced antiforensics : SELF. ripe & pluf. "Phrack" #63 (01-08-05)]

- ↑ Process Dump and Binary Reconstruction. Ilo. "Phrack" #63 (01-08-05)]

- ↑ Phook - The PEB Hooker. Shearer and Dreg. "Phrack" #65 (11-04-08)

- ↑ Binary Mangling with Radare. Pancake. "Phrack" #66 (11-06-09)

- ↑ Malloc Des-Maleficarum. blackngel. "Phrack" #66 (11-06-09)

- ↑ The House Of Lore: Reloaded ptmalloc v2 & v3: Analysis & Corruption. blackngel. "Phrack" #67 (17-11-10)

- ↑ Un grupo español logra el primer puesto en las semifinales del concurso de hacking más legendario. Mercè Molist para "Ciberpaís" (11-07-08)

- ↑ LaCon 2009, ¿pública o privada?. Víctor Manuel Álvarez y Bernardo Quintero. Blog del Laboratorio Hispasec (29-10-08)

- ↑ Con la resaca de LaCon. Victor Manuel Alvarez. 48bits (21-09-08)

- ↑ Grupo LaCon en Linkedin

- ↑ La Historia de la RootedCON. RomanSoft (03-05-10)

- ↑ Contacta. Rooted CON

Enlaces externos

Juan Carlos García Cuartango

- Cuartango: "Los agujeros vienen a mi". Algunos hackers buenos. Mercè Molist (05/07/01).

- Juan Carlos García Cuartango: la pesadilla de Microsoft. Olalla Cernuda. "El Mundo" (03/08/99).

- Encuentro digital con Juan Carlos Garcia Cuartango. Elmundo.es (23/04/01).

- Medidas provisionales e imprescindibles a adoptar de inmediato. Juan Carlos García Cuartango. Kriptópolis (03/04/01).

- Entrevista digital con Juan Carlos García Cuartango. Elpais.com (02/11/05).

- Nuevo agujero descubierto por Cuartango. Boletín del Criptonomicón (24/02/99).

- Comparecencia de Juan Carlos García Cuartango en el Senado. (27/03/01).

- Cuartango demuestra que Microsoft puede instalar programas sin avisar. Hispasec (22/02/00)

- El ingeniero que obligó a replantear el 'Explorer'. Carmen Jané. "El Periódico" (02-09-12)

- iZhal: una comunidad dedicada al hacking. RS-Labs (19-10-02)

J.J.F. Hackers Team

- Todo sobre la tecnología Tempest. Antigua web del grupo (27-10-97)

- Cool Crackz. Antigua web del grupo (1997)

- Virus. Antigua web del grupo (1997)

- JJF Hackers Team. Antigua web del grupo (1997)

- Bienvenidos a Crackilandia. Antigua web del grupo (1997)

- Hack una web. Antigua web del grupo (30-12-96)

- La Guia Universal del Hacker en el IRC v. 1.0. JJF Hackers Team.

- Hackers, los intrusos en la red (Que es un hacker). Laura Cortada. Revista Públic (06-00)

- Primer número de JJF Hackers Team. Proyectos, peticiones, avisos. SET Staff. SET 13 (13-02-98).

- - J.J.F. / Hackers Team warns for SSHD 2.x brute force password. Bugtraq (13/05/99)

- Files from J.J.F. / Hackers Team. Packetstorm Security (17-08-99)

- Ataque por fuerza bruta a sshd2 v.2.0.11. Foro Hackhispano (12/01)

- Deteccion de Intrusos en un sistema unix. Conde Vampiro. - J.J.F. / Hackers Team - Security Documentation (1998)

- Como implementar SSL para servidores Apache. Dr Binix. - J.J.F. / Hackers Team - Security Documentation (1999)

- Web Spoofing 1.0. Dr Binix. - J.J.F. / Hackers Team - Security Documentation (1999)

- La Verdad Y La Mentira en el Mundo Del Hacker. Conde Vampiro. Raregazz 09 (10-10-97)

- El "under" hispano se hace fuerte en Mallorca. Mercè Molist. "Ciberpaís" (07/99)

- Charlando con - J.J.F. / Hackers Team -. Ripe. 7a69 08 (12-03-00)

- NcN. El congreso de Palma. Ripe. 7a69 14 (19-09-02)

Digital Security Research

- Digital Security Research

- Despedida a CRG en Madrid

- #phrack

- THE PROJEKT MAYHEM TOOLKIT

- Project Mayhem 2012

NoConName

- No cON Name web oficial

- Grupo Noconname en Facebook

- No cON Name en Twitter

- Asociación No cON Name en Linkedin

- Diario de la NcN´99. Tasslehoff. JJF Hackers Team.

- La columna de opinión: Noconname 2005. Carlos Mesa. Informativos.ws #73 (25-09-05)

- "Podemos robar una base de datos en 5 segundos". Mercè Molist para Ciberpaís "El País" (03-10-06)

- "Podemos robar una base de datos en 5 segundos". Mercè Molist. VSantivirus (17-10-06)

- NoConName – Attack Surface Analysis of Windows CE/Mobile 5. Ollie Whitehouse. Symantec Oficial Blog (29-06-09)

- Vuelve la NoCONname en Barcelona. Laboratorio Hispasec. Una-al-día (30-09-10).

- Nos vamos a la Noconname!!. Pedro Sánchez Cordero. ConexionInversa (11-10-10).

- Resumen de NoConName 2011 #ncn2k11. Lorenzo Martínez. Security By Default (19-09-11)

- "Las empresas no se toman la seguridad en serio". Mercè Molist. Ciberpaís - El País (07-10-11)

- Crónica NoConName 2012 - Día 1 #ncn2k12. Lorenzo Martínez. Security By Default (03-11-12)

- NoConName 2K12. Longinos Recuero Bustos. Los mundos de L0ngin0x (05-11-12)

- Malware intelligence ppt-slides. Sebastián Guerrero en NcN 2011 (17-09-11)

- Vídeos de las conferencias de la BkP 2001. René Mérou. Weblog BULMA 825-11-02)

- La fal.lera webloguera. Mercè Molist para "Avui" (28-05-03)

- Canción del Software Libre. José Luis Maquieira. Himno de Badopi.